A cada dia que passa, me chama a atenção a ousadia das pessoas em relação a segurança de seus dispositivos móveis. Não sei se a questão é a falta de interesse quanto a segurança, despreocupação, desconhecimento do fator risco... os meios podem ser vários.

Essa semana em um breve scan por dispositivos móveis com a tecnologia bluetooth, obtive resultados um tanto quanto preocupantes.

Na ocasião, obtive resultado de alguns dispositivos que estavam próximos, e ao tentar conectar a dois desses dispositivos, um numero de segurança como é de praxe foi exibido na tela, como uma forma de indagação, questionando-se este número era o mesmo que estava aparecendo no celular da pessoa na qual eu queria conectar.

Nas duas ocasiões que cliquei em "SIM" como forma de dizer, sim esse número é o mesmo que está aparecendo no celular, em ambas obtive acesso aos dispositivos.

O que demonstrei acima, é de conhecimento de todos, (pelo menos gostaria que fosse), mas a questão "preocupante" é: será que todos usuários de celulares tem noção do risco que estão correndo ao deixar a opção "bluetooth" ativada? Fotos, contatos, arquivos em geral... tudo pode estar a disposição do usuário que agir de má fé.

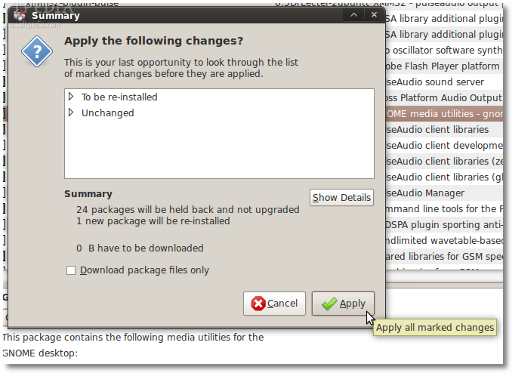

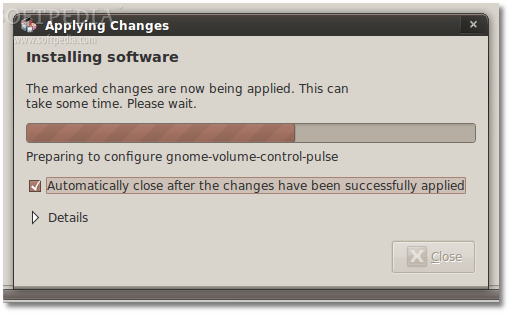

Abaixo listarei alguns slides sobre segurança e também, sobre informações que julgo ser útil para todos os usuários de aparelhos que possuírem a tecnologia bluetooth.

Quero que por meio deste post, os usuários do blog, tenham consentimento de como funciona esta poderosa tecnologia, e como podem buscar mais segurança para suas informações.

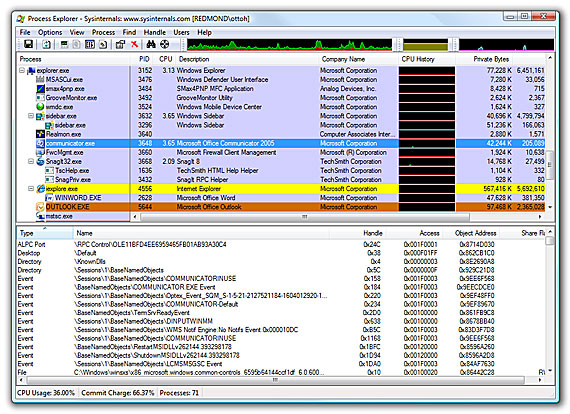

Vale ressaltar que a pessoa mal intencionada, a partir de breves pesquisas na WEB, pode sem dificuldade alguma, exercer ataques do tipo Bluesnarf, Bluesnarf++, e até Bluebug, bastando para isso, ter algum conhecimento em linux e em redes.